Het College Bescherming Persoonsgegevens (CBP) heeft gisteren (woensdag 9 december 2015) de definitieve richtsnoeren voor de meldplicht datalekken gepubliceerd. De richtsnoeren heten vanaf nu: de ‘Beleidsregels meldplicht datalekken’ en zijn hier te downloaden. Voor meer informatie over de consultatieversie verwijs ik u naar dit artikel, waarin de consultatieversie werd besproken. De meest ingrijpende wijziging is de wijziging van de termijn waarbinnen een datalek moet worden gemeld van twee werkdagen naar 72 uur. Dit brengt een uitdaging met zich mee wanneer een datalek vlak voor het weekend of voor de feestdagen bekend wordt. Daarnaast valt op dat het CBP zichzelf, in tegenstelling tot in de consultatieversie, consequent aanhaalt als Autorteit Persoonsgegevens (AP). Dit is de naam die het CBP vanaf 1 januari 2016 zal dragen.

Zoals bovenstaand aangehaald is de belangrijkste wijziging in de Beleidsregels de termijn waarbinnen datalekken moeten worden gemeld. In artikel 34a lid 1 van de Wet bescherming persoonsgegevens (Wbp) is opgenomen dat een datalak ‘onverwijld’ door de verantwoordelijke moet worden gemeld aan de AP. Het begrip ‘onverwijld’ werd in de consultatieversie uitgelegd als “uiterlijk op de tweede werkdag na de ontdekking van het incident”. In de Beleidsregels is dit aangepast naar “Zonder onnodige vertraging, en zo mogelijk niet later dan 72 uur na de ontdekking”. Hierbij wordt opgemerkt dat wat in een concreet geval als ‘onverwijld’ moet worden aangemerkt zal afhangen van de omstandigheden van het geval. Wel wordt benadrukt dat deze termijn begint te lopen op het moment dat de verantwoordelijke zelf, of een ingeschakelde bewerker , op de hoogte raakt van een incident dat mogelijk onder de meldplicht datalekken valt.

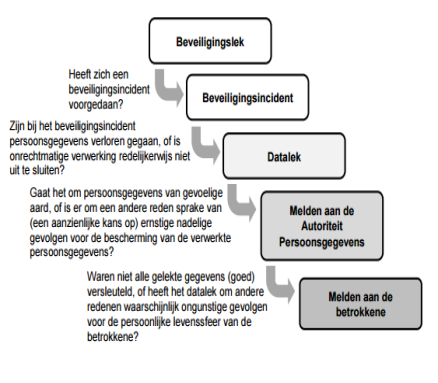

De AP heeft in de Beleidsregels een illustratie opgenomen, waarmee in één oogopslag duidelijk wordt welke stappen moeten worden ondernomen wanneer een (mogelijk) beveiligingslek wordt ontdekt:

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 4)

In paragraaf 1, getiteld ‘Is de meldplicht datalekken op mij van toepassing?’ gaat de AP nader in op de vraag of gepseudonimiseerde of geanonimiseerde gegevens zijn te kwalificeren als persoonsgegevens. Hierover heeft de AP de volgende uitleg toegevoegd:

Het toepassen van cryptografische bewerkingen zoals encryptie of hashing op identificerende gegevens leidt tot pseudonimisering (het vervangen van een identificerend gegevendoor een ander identificerend gegeven) maar niet tot anonimisering. Een voorbeeld van een dergelijke bewerking is het versleutelen of hashen van klantnummers. Als verantwoordelijke bent u, ook na de encryptie of hashing, nog steeds in staat om de betrokkene te identificeren. Er is dus nog steeds sprake van persoonsgegevens. Wel is pseudonimisering een waardevolle beveiligingsmaatregel die bij een datalek de kans op daadwerkelijk misbruik van de gelekte persoonsgegevens aanzienlijk kan verlagen.

Het verwijderen van de direct identificerende gegevens biedt op zichzelf niet altijd voldoende garantie dat er geen sprake meer is van persoonsgegevens. Door middel van spontane herkenning, vergelijking van gegevens en/of koppeling aan gegevens uit een andere bron, kan immers desondanks, soms zonder bijzondere inspanning, identificatie tot stand worden gebracht. Verder moet bij anonimisering rekening worden gehouden met de stand van de techniek. Wat bij een bepaalde stand van de techniek als anoniem kan worden beschouwd, aangezien het gegeven niet redelijkerwijs tot een persoon te herleiden is, kan door technische ontwikkelingen als nog een persoonsgegeven worden gelet op de toegenomen mogelijkheden tot herleiding.

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 12)

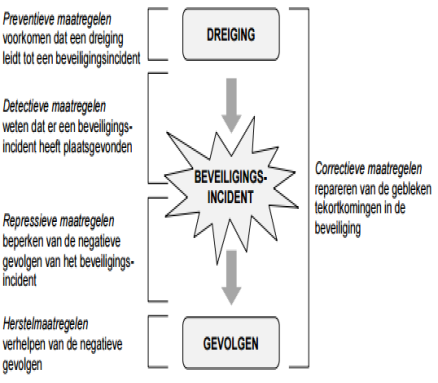

Daarnaast heeft de AP ook de beveiligingsmaatregelen zoals bedoeld in artikel 13 Wbp samengevat in een illustratie:

(Bron:Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 20)

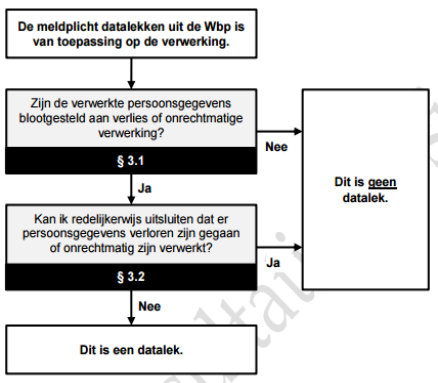

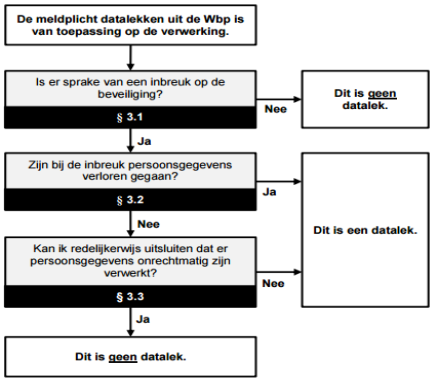

Ook is in paragraaf 3 het overzicht ‘Is dit een datalek?’ aangepast. Zie onderstaand het overzicht uit de consultatieversie en daaronder het overzicht uit de Beleidsregels. In deze paragraaf worden ook enkele voorbeelden gegeven van een mogelijke inbreuk op de beveiliging. In de Beleidsregels is hierbij het voorbeeld “verzendingvan e-mailwaarinde e-mailadressenvan alle geadresseerden zichtbaar zijnvoor alle anderegeadresseerden” verwijderd, zonder opgaaf van reden.

De samenvatting zoals opgenomen in de consultatieversie

(Bron: Autoriteit Persoonsgegevens, Richtsnoeren meldplicht datalekken: Consultatieversie, pagina 15)

De samenvatting zoals opgenomen in de definitieve Beleidsregels

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 19)

In paragraaf 6 staat de meest ingrijpende wijziging in de Beleidsregels, ten opzichte van de consultatieversie. In de consultatieversie was opgenomen dat de melding uiterlijk op de tweede werkdag na de ontdekking van het incident (door de verantwoordelijke, of door de ingeschakelde bewerker) moet zijn gemeld bij de AP. Hierbij wordt als voorbeeld gegeven dat een datalek dat wordt ontdekt op vrijdag, uiterlijk moet worden gemeld op dinsdag. In de Beleidsregels is de termijn waarbinnen de melding moet zijn gedaan veranderd naar: “Zonder onnodige vertraging, en zo mogelijk niet later dan 72 uur na de ontdekking, doet u een melding bij de Autoriteit Persoonsgegevens, tenzij op dat moment inmiddels al uit uw onderzoek is gebleken dat het incident niet onder de meldplicht datalekken valt. Indien u het incident later dan 72 uur na ontdekking aan de toezichthouder meldt, dan kunt u desgevraagd motiveren waarom u de melding later heeft gedaan.” Aanhakend bij het voorbeeld uit de consultatieversie, betekent dit dat een datalek dat wordt ontdekt op vrijdag, uiterlijk op maandag moet zijn gemeld bij de AP.

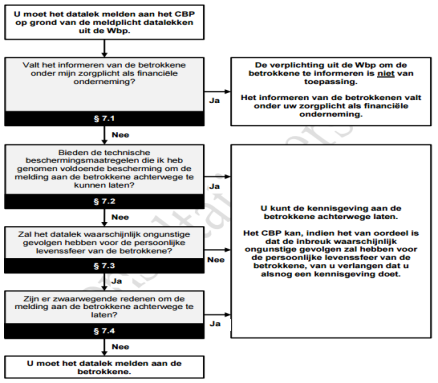

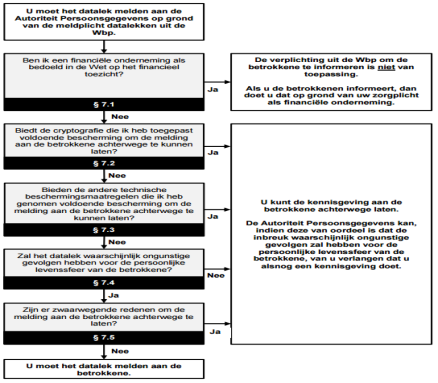

Daarnaast is het overzicht in paragraaf 7 getiteld “Moet ik het datalek melden aan de betrokkene?” aangepast. Onderstaand ter vergelijking de versie uit de consultatieversie en daaronder de versie uit de Beleidsregels.

De samenvatting zoals opgenomen in de consultatieversie

(Bron: Autoriteit Persoonsgegevens, Richtsnoeren meldplicht datalekken: Consultatieversie, pagina 26)

De samenvatting zoals opgenomen in de definitieve Beleidsregels

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 32)

Behalve de uitbreiding van bovenstaand overzicht, is in paragraaf 7 meer uitleg toegevoegd over de toepassing van technische beschermingsmaatregelen zoals bedoel in artikel 34a lid 6 Wbp dan in de consultatieversie. Hierop wordt nader ingegaan in paragraaf 7.2.2 van de Beleidsregels, getiteld: “Biedt de cryptografie die ik heb toegepast voldoende bescherming om de melding aan de betrokkene achterwege te laten?”

De AP duidt cryptografie in het licht van artikel 34a lid 6 Wbp als volgt:

Deze paragraaf gaat in op twee cryptografische bewerkingen: encryptie (versleuteling) en hashing (het omzetten van gegevens in een unieke code). Kenmerkend voor encryptie is dat deze bewerking omkeerbaar is: door gebruik van de juiste sleutel kan de oorspronkelijke informatie worden verkregen (decryptie). Encryptie wordt onder meer gebruikt om gegevens te beveiligen die zijn opgeslagen op draagbare apparatuur en op verwijderbare media zoals USB-sticks. Hashing is een bewerking die van informatie, ongeacht de lengte, een unieke hashcode maakt die altijd even lang is (de lengte is afhankelijk van de gebruikte hashingmethode). Hashing wordt onder meer gebruikt bij de opslag en verwerking van wachtwoorden: op het moment dat de gebruiker een (nieuw) wachtwoord kiest, wordt de bijbehorende hashcode opgeslagen. Wanneer de gebruiker vervolgens inlogt, wordt de hashcode van het ingevoerde wachtwoord vergeleken met de opgeslagen hashcode en krijgt de gebruiker toegang tot het informatiesysteem als de codes overeenkomen.

Als door de cryptografische bewerkingen die u heeft toegepast de gelekte persoonsgegevens onbegrijpelijk of ontoegankelijk zijn voor onbevoegden, dan kunt u de melding aan de betrokkene achterwege laten. Dit is een strenge norm, die u van geval tot geval toe moet passen op basis van de actuele stand van de techniek. Als u twijfelt over de adequaatheid van de technische beschermingsmaatregelen die u heeft getroffen, dan moet u het datalek melden aan de betrokkene. Doel van de rest van deze paragraaf is om u bij deze afweging te ondersteunen.

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 33-34)

Tot slot is in paragraaf 11 (“Wat doet de Autoriteit Persoonsgegevens met mijn melding?”) een alinea toegevoegd:

Het is uw verantwoordelijkheid om de oorzaak van het datalek op te sporen, en om maatregelen te treffen om herhaling te voorkomen. Het is ook aan u om te bepalen of u de betrokkenen informeert en op welke manier u dit doet. Een van de doelen van deze beleidsregels is om u bij deze afweging te ondersteunen. De Autoriteit Persoonsgegevens biedt, als toezichthouder, geen ondersteuning bij de afhandeling van een concreet datalek. De ontvangen datalekmeldingen stellen de Autoriteit Persoonsgegevens in staat om erop toe te zien dat betrokken en adequaat worden geïnformeerdover datalekken die hen persoonlijke raken, of waarvan zij last kunnen ondervinden. Als u het datalek niet heeft gemeld aan de betrokkene kan de Autoriteit Persoonsgegevens, indien deze van oordeel is dat het datalek waarschijnlijk ongunstige gevolgen zal hebben voor de betrokkene, van u verlangen dat u alsnog een kennisgeving doet (artikel34a, zevende lid, Wbp). Dit staat gelijk aan een bindende aanwijzing, en het niet-nakomen kan worden bestraft met een bestuurlijke boete.

Ook kan de Autoriteit Persoonsgegevens op basis van de ontvangen datalekmeldingen actie ondernemen om de adequate beveiliging van persoonsgegevens meer in de breedte te bevorderen. Als uit de ontvangen datalekmeldingen blijkt dat de beveiliging van persoonsgegevens mogelijk niet op orde is, dan kan dat voor de Autoriteit Persoonsgegevens aanleiding vormen voor nader onderzoek naar de naleving van de beveiligingsverplichtingen uit de Wbp.

(Bron: Autoriteit Persoonsgegevens, Beleidsregels meldplicht datalekken, pagina 48)

Concluderend, het merendeel van de wijzigingen in de Beleidsregels, in vergelijking met de consultatieversie, berust verduidelijkingen van de bestaande tekst. De meest ingrijpende wijziging is de wijziging van de termijn waarbinnen een datalek moet worden gemeld van twee werkdagen naar 72 uur. Dit betekent dat verantwoordelijken in hun beleid maatregelen zullen moeten opnemen om datalekken die vlak voor het weekend of vlak voor feestdagen ontdekt worden, adequaat kunnen worden afgehandeld.

Vragen?

Heeft u nog vragen, neemt u dan contact op met Natascha van Duuren, Advocaat & partner IT, Privacy & Cybersecurity.